The Cyber Loop

Un modelo para una ciberresiliencia persistente

Unir a las partes interesadas independientemente de su función, para tomar mejores decisiones sobre el ciberriesgo.

The Cyber Loop

Un modelo para una ciberresiliencia persistente

Unir a las partes interesadas independientemente de su función, para tomar mejores decisiones sobre el ciberriesgo.

Descargar el informeNo hay nada lineal en la ciberseguridad

Los responsables de negocio y de sistemas de las empresas están sometidos a una presión cada vez mayor para maximizar el retorno de la inversión en seguridad (ROSI) en un entorno empresarial y de riesgo cada vez más complejo.

No hay nada lineal en la ciberseguridad

Los responsables de negocio y de sistemas de las empresas están sometidos a una presión cada vez mayor para maximizar el retorno de la inversión en seguridad (ROSI) en un entorno empresarial y de riesgo cada vez más complejo.

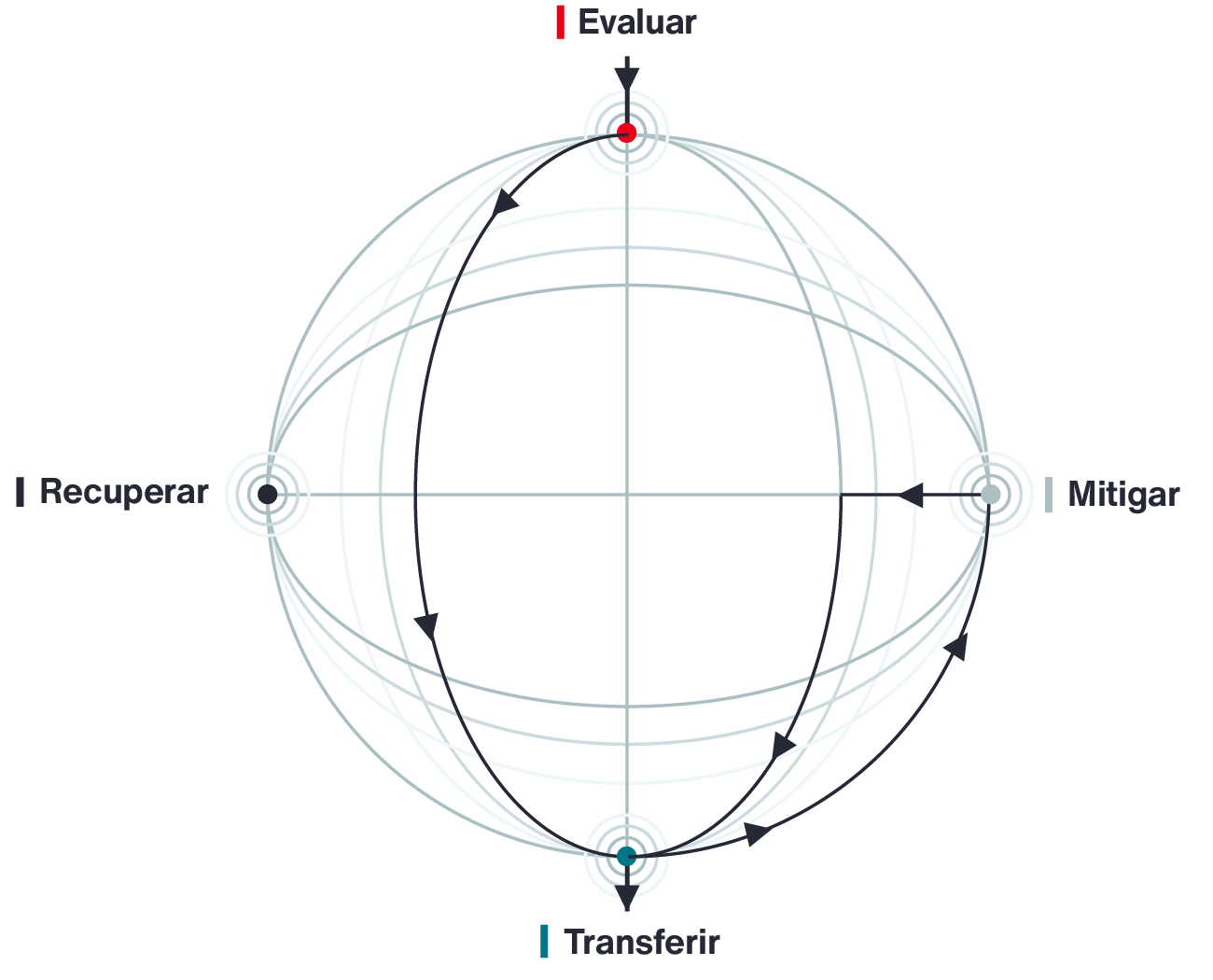

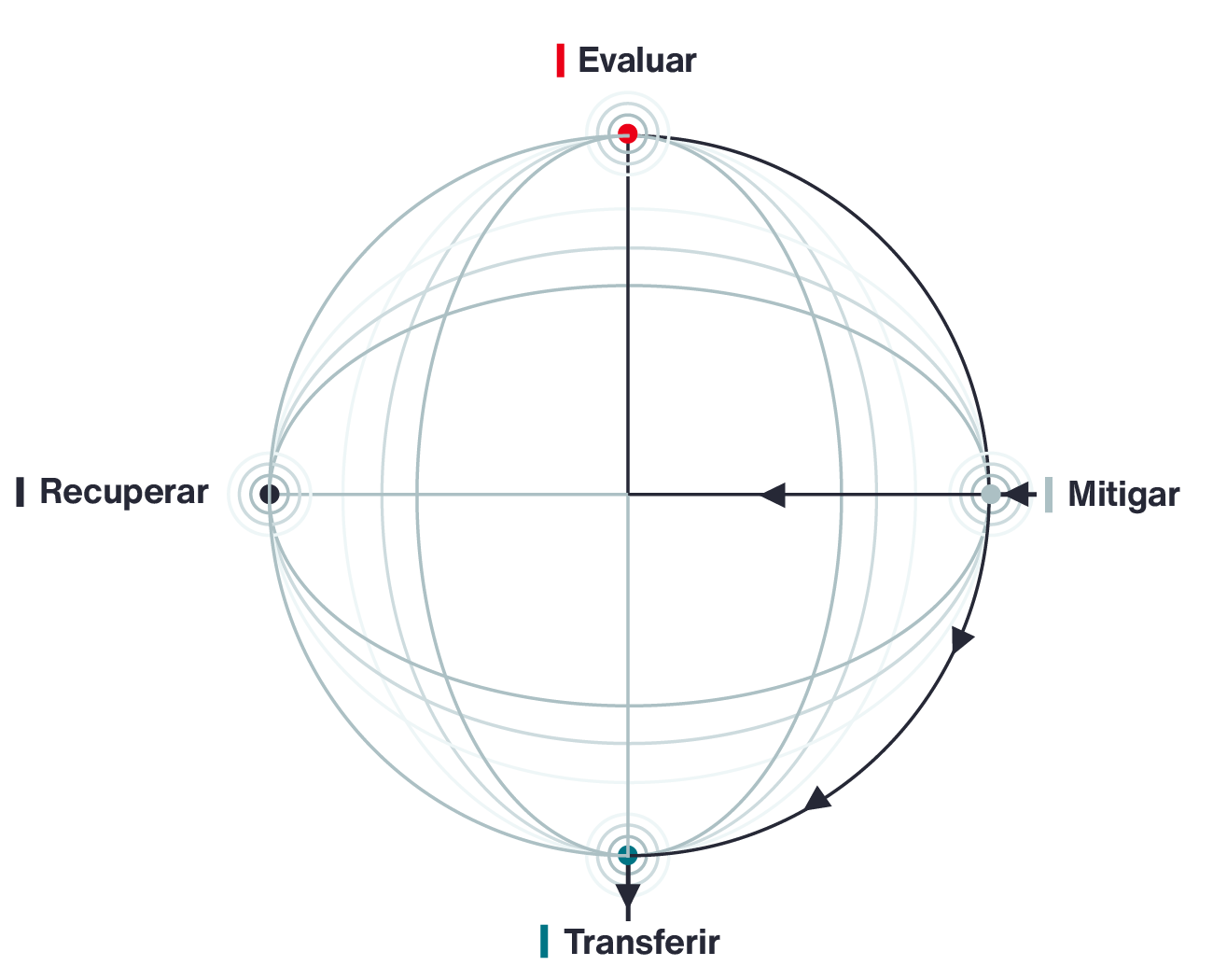

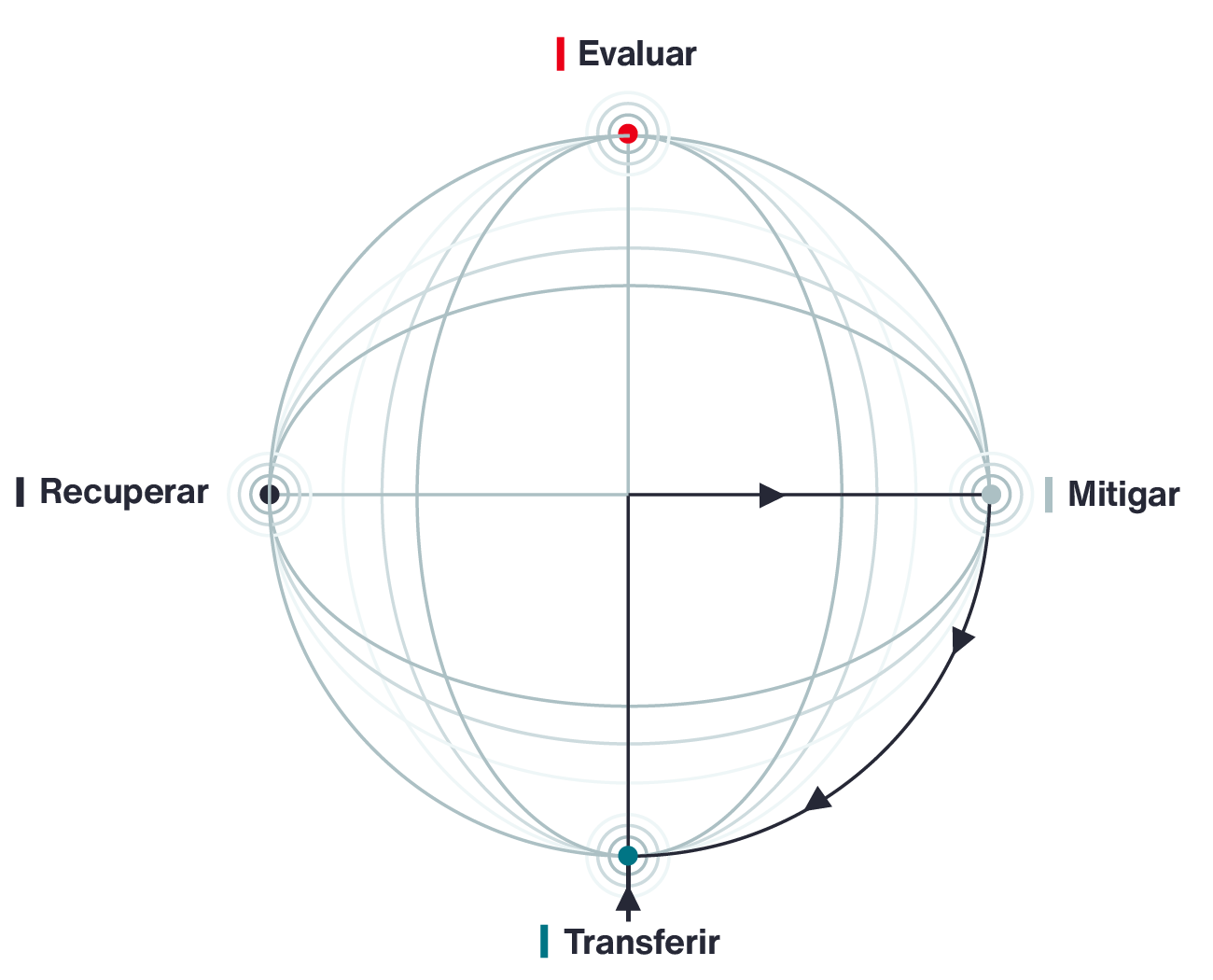

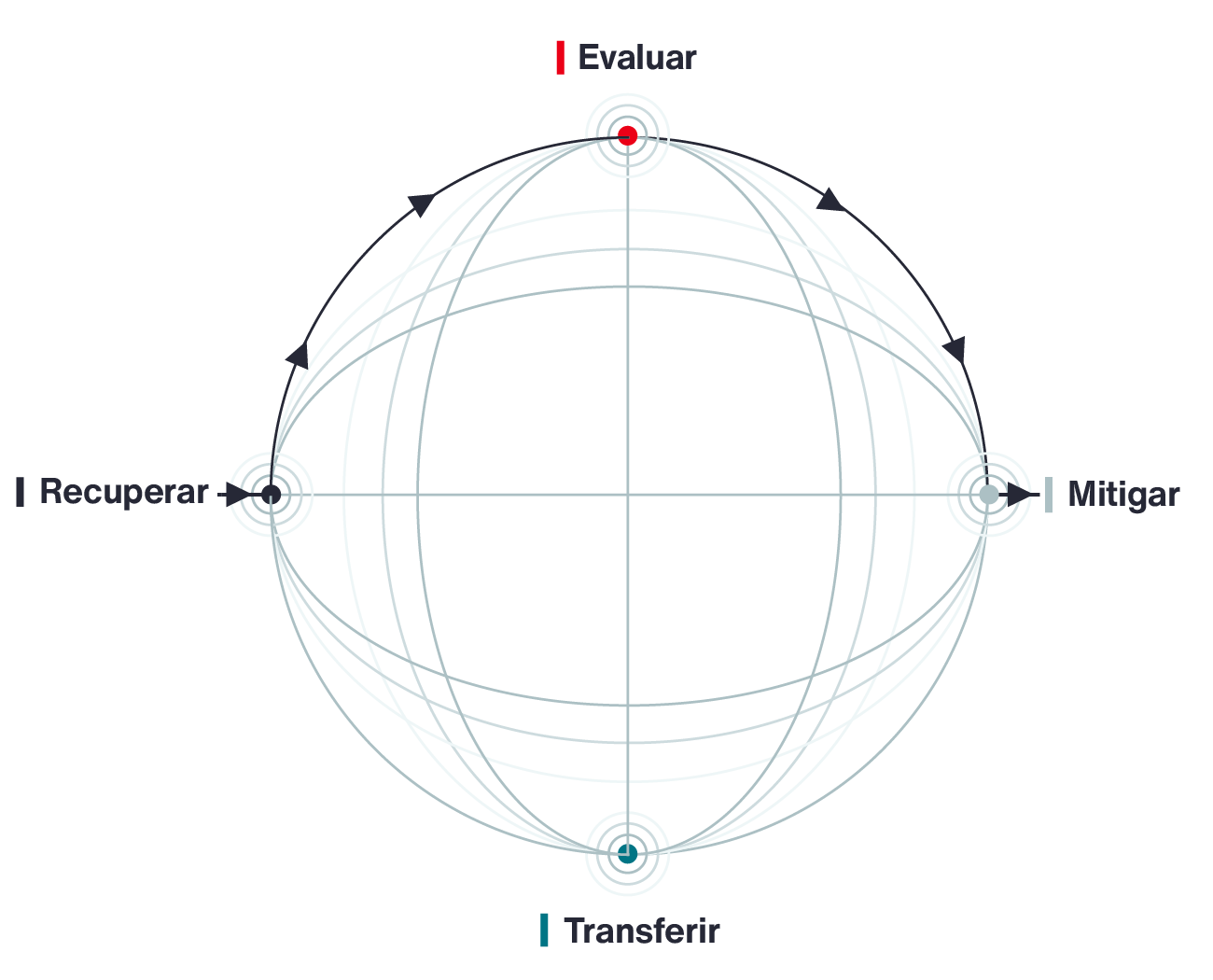

El modelo Cyber Loop reconoce que cada organización comenzará el proceso desde un punto diferente: evaluar, mitigar, transferir o recuperar. Una vez dentro del loop, las empresas se convierten en participantes informados en la gestión de riesgos, comprometidos con la revisión continua, la mejora y la inversión en seguridad - guiados por los datos.

¿Conoces el coste total del riesgo cibernético para tu organización?

¿Tienes acceso a datos y herramientas de modelización financiera para medir el retorno de inversión en ciberseguridad (ROSI) de tu organización?

El Cyber Loop

Un modelo para una ciberresiliencia persistente

Ocho medidas que tu organización puede adoptar hoy para reforzar la estrategia de ciberseguridad

Revisar los planes de continuidad de negocio y de recuperación de desastres (BCDR) para asegurarse de que tienen en cuenta las ciberamenazas y que se prueban periódicamente.

Evaluar las vulnerabilidades.Esto permite a las organizaciones presupuestar y abordar estratégicamente las áreas críticas.

Revisar la gobernanza, los controles, las funciones y las responsabilidades y desarrollar barreras de protección para evitar los ataques de ransomware.

Cuantificar las pérdidas financieras asociadas a un incidente, una brecha o una interrupción.

Particpar en simulacros de brechas y ejercicios de simulación para poner a prueba la preparación ante incidentes.

Comprobar las protecciones contractuales y hacer que se revisen todas las pólizas de seguro, para asegurarse de que la organización está cubierta frente a las pérdidas financieras derivadas de una brecha.

Utilizar de forma proactiva la inteligencia sobre amenazas para vigilar las tácticas, técnicas y procedimientos (TTPs) de los ciberatacantes

Nunca pierdas de vista la estrategia del Cyber Loop.

Las empresas acceden en el Ciber Loop para lograr una resiliencia persistente. Las partes interesadas se reúnen para evaluar su situación en el ciclo.

Se toman mejores decisiones sobre el riesgo cibernético.

Un caso concreto

Explora ejemplos de casos haciendo clic en los puntos del Cyber Loop que aparecen a continuación.

- Evaluar

- Mitigar

- Transferir

- Recuperar

Un caso concreto

Explora ejemplos de casos haciendo clic en los puntos del Cyber Loop que aparecen a continuación.

- Evaluar

- Mitigar

- Transferir

- Recuperar

Es hora de convertirse en un protagonista en la gestión del riesgo.

Para comprender la perspectiva de “The Cyber Loop”, es fundamental que las partes interesadas -en toda la empresa - se reúnan para evaluar dónde se encuentran en la estrategia circular de la ciberresiliencia. Aprovechar el valor de los datos para tomar mejores decisiones.